IoT 디바이스에 있어 보안 위협은 중요한 문제

와이파이 무선 마이크로컨트롤러 솔루션으로 위협 막을 수 있어

사물 인터넷(IoT)이 활성화 되면서 우리 주변 대부분의 디바이스는 인터넷으로 연결되어 있다. 인터넷으로 연결되는 모든 디바이스는 어떤 것이든지 간에 로컬 또는 원격 공격을 당할 수 있다. 공격자들은 연결된 디바이스를 공격해서 시스템에 저장되어 있는 기업의 지적 재산을 훔치거나, 사용자 데이터에 접근 또는 시스템을 악의적으로 조작해서 사용자에서 해를 입힐 수 있다.

IoT에서 보안 위협은 중요한 문제다. 우리는 이를 해결하는 방법에 대해 몇 가지 잘못된 인식을 가지고 있다. 전문가들이 역대 가장 큰 규모라고 일컫는 지난해 연말에 발생한 대대적인 DDoS(distributed denial of service) 공격에서도 알 수 있듯이, 홈 디지털 비디오 레코더(DVR) 같이 겉으로 보기에 해로울 것 같지 않은 제품도 악의적으로 감염이 되어 “봇넷(botnet)”으로 사용되고 제삼자 객체의 작동을 중지시킬 수 있다. 작년의 공격은 트위터와 페이팔 같은 서비스에 타격을 입혔지만, 이 비슷한 공격이 전력망 시스템같이 대규모의 스마트 인프라 기술을 겨냥해 발생할 수도 있다. Kapersky Lab이 실시한 2016년도 조사에 따르면, 어떤 기업이나 기관에서 단일 DDoS 공격을 해결하기 위해 160만 달러 이상의 비용을 사용한 것으로 나타났다.

이러한 위협을 인식하고 TI의 SimpleLink™ 와이파이 CC3220 무선 마이크로컨트롤러(MCU)는 일련의 강력한 다층적 하드웨어 기반 보안 기능들을 통합해, 로컬 또는 원격 패킷 스니핑(엿듣기), MITM(man-in-the-middle) 서버 에뮬레이션, “over-the-air” 업데이트를 통한 악의적 권한 획득, 원격 파일 조작, 데이터 및 소프트웨어 도용, IP(intellectual property) 복제 등을 비롯한 다양한 공격으로부터 제품을 보호하는 강력한 솔루션을 제공한다.

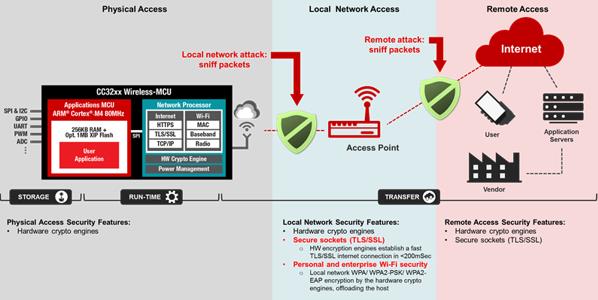

각각의 로컬 및 원격 네트워크 패킷 스니핑을 방어하기 위해서는 와이파이(AES(advanced encryption standard) / WEP(wired equivalent privacy)) 및 인터넷(TLS(transport layer security) / SSL(secure sockets layer)) 차원의 강력한 암호화가 필요하다. 하지만 악의적인 권한 획득 시도를 방어하거나 연결된 시스템으로 저장 또는 사용되는 IP, 코드, 데이터, 키, 신원 정보 도용으로부터 전면적인 보호를 제공하기 위해서는 이러한 조치들로는 충분하지 않다. 다음

그림 1에서는 이러한 조치들이 어떻게 실행되는지를 보여준다.

그림 1: 실행되는 로컬 네트워크 보안 기능

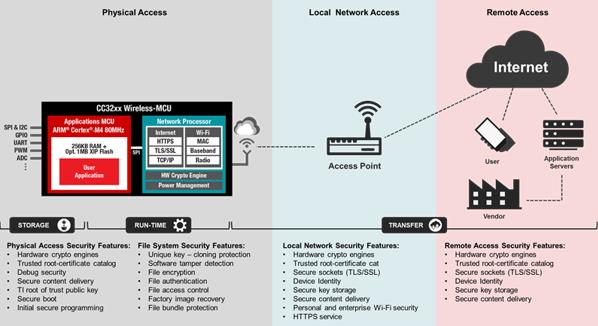

CC3220 디바이스는 25개 이상의 추가적인 보안 기능을 통합해 엔드-투-엔드의 전체적인 IoT 영역에 걸쳐 있는 잠재적인 공격 위험을 방어하는 수단을 제공한다. 다음 그림 2에서는 이러한 기능들을 설명하고 있다.

그림 2: CC3220 보안 기능

점점 더 많은 양의 IoT 시스템 자원이 설계 문제를 야기하지만 MCU 기반의 BOM(bill of materials) 최적화 시스템으로 좀더 강력한 보안을 달성할 수 있다. 먼저 어떤 시스템 자원이 위험을 당할 수 있고 어디에 잠재적인 노출 지점이 존재하며 시스템이 어떤 잠재적인 위협을 당할 수 있는지를 파악하는 것이다. 이러한 이해를 바탕으로 광범위한 하드웨어 기반 보안 기능을 통합하고 호스트 MCU의 부담을 덜 수 있는 제품을 선택한다.

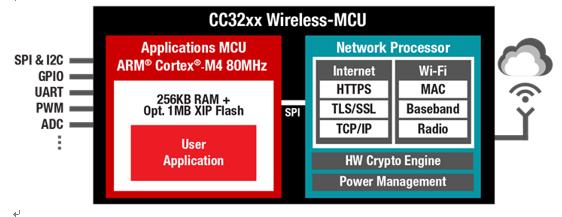

CC3220 무선 MCU는 바로 이와 같은 요구를 충족한다. 고유한 듀얼 코어 아키텍처(그림 3)가 단일 칩으로 호스트 애플리케이션과 네트워크 프로세싱을 모두 실행하여 설계를 간소화한다. 보안 기능의 처리를 네트워크 프로세서와 하드웨어 암호화 엔진이 맡아서 하기 때문에 초당 수백만 명령(MIPS)을 처리하고, 애플리케이션 MCU 메모리는 전적으로 호스트 애플리케이션을 처리하는데 사용할 수 있다.

또, 프로그래머블 애플리케이션 MCU와 ROM 기반 네트워크 프로세서를 물리적으로 파티셔닝하여 애플리케이션과 관련된 위험성을 방어하는 것에 대한 펌웨어와 네트워크 관리 취약성을 줄일 수 있다.

그림 3: CC3220 고유의 듀얼 코어 아키텍처